ISO/IEC 27001 là gì?

ISO/IEC 27001 là tiêu chuẩn nổi tiếng nhất thế giới về hệ thống quản lý bảo mật thông tin (ISMS) . Tiêu chuẩn này xác định các yêu cầu mà ISMS phải đáp ứng.

Tiêu chuẩn ISO/IEC 27001 cung cấp cho các công ty ở mọi quy mô và mọi lĩnh vực hoạt động hướng dẫn để thiết lập, triển khai, duy trì và cải tiến liên tục hệ thống quản lý bảo mật thông tin.

Sự phù hợp với ISO/IEC 27001 có nghĩa là một tổ chức hoặc doanh nghiệp đã thiết lập một hệ thống để quản lý rủi ro liên quan đến bảo mật dữ liệu do công ty sở hữu hoặc xử lý và hệ thống này tôn trọng tất cả các nguyên tắc và thông lệ tốt nhất được quy định trong Tiêu chuẩn quốc tế này.

Tại sao ISO/IEC 27001 lại quan trọng?

Với tình hình tội phạm mạng gia tăng và các mối đe dọa mới liên tục xuất hiện , việc quản lý rủi ro mạng có vẻ khó khăn hoặc thậm chí là không thể. ISO/IEC 27001 giúp các tổ chức nhận thức được rủi ro và chủ động xác định cũng như giải quyết các điểm yếu.

ISO/IEC 27001 thúc đẩy cách tiếp cận toàn diện đối với an ninh thông tin: thẩm định con người, chính sách và công nghệ. Hệ thống quản lý an ninh thông tin được triển khai theo tiêu chuẩn này là công cụ quản lý rủi ro, khả năng phục hồi mạng và sự xuất sắc trong hoạt động.

Những lợi ích

- Khả năng phục hồi trước các cuộc tấn công mạng

- Chuẩn bị cho các mối đe dọa mới

- Tính toàn vẹn , tính bảo mật và tính khả dụng của dữ liệu

- Bảo mật trên tất cả các hỗ trợ

- Bảo vệ toàn tổ chức

- Tiết kiệm chi phí

Bộ tiêu chuẩn ISO 27000 gồm những tiêu chuẩn nào?

- Tiêu chuẩn ISO/IEC 10118-1:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Hàm băm — Phần 1: Tổng quan

- ISO/IEC 10118-1:2016/Sửa đổi 1:2021 Công nghệ thông tin — Kỹ thuật bảo mật — Hàm băm — Phần 1: Tổng quan — Sửa đổi 1: Phương pháp đệm cho hàm xốp

- Tiêu chuẩn ISO/IEC 10118-2:2010 Công nghệ thông tin — Kỹ thuật bảo mật — Hàm băm — Phần 2: Hàm băm sử dụng mã khối n-bit

- ISO/IEC 10118-2:2010/Cor 1:2011 Công nghệ thông tin — Kỹ thuật bảo mật — Hàm băm — Phần 2: Hàm băm sử dụng mã khối n-bit — Bản sửa lỗi kỹ thuật 1

- Tiêu chuẩn ISO/IEC 10118-3:2018 Kỹ thuật bảo mật CNTT — Hàm băm — Phần 3: Hàm băm chuyên dụng

- Tiêu chuẩn ISO/IEC 10118-4:1998 Công nghệ thông tin — Kỹ thuật bảo mật — Hàm băm — Phần 4: Hàm băm sử dụng số học mô-đun

- ISO/IEC 10118-4:1998/Sửa đổi 1:2014 Công nghệ thông tin — Kỹ thuật bảo mật — Hàm băm — Phần 4: Hàm băm sử dụng số học mô-đun — Sửa đổi 1: Mã định danh đối tượng

- ISO/IEC 10118-4:1998/Cor 1:2014 Công nghệ thông tin — Kỹ thuật bảo mật — Hàm băm — Phần 4: Hàm băm sử dụng số học mô-đun — Bản sửa lỗi kỹ thuật 1

- Tiêu chuẩn ISO/IEC 11770-1:2010 Công nghệ thông tin — Kỹ thuật bảo mật — Quản lý khóa — Phần 1: Khung

- Tiêu chuẩn ISO/IEC 11770-2:2018 Kỹ thuật bảo mật CNTT — Quản lý khóa — Phần 2: Cơ chế sử dụng kỹ thuật đối xứng

- Tiêu chuẩn ISO/IEC 11770-3:2021 Bảo mật thông tin — Quản lý khóa — Phần 3: Cơ chế sử dụng các kỹ thuật không đối xứng

- Tiêu chuẩn ISO/IEC 11770-4:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Quản lý khóa — Phần 4: Cơ chế dựa trên bí mật yếu

- ISO/IEC 11770-4:2017/Sửa đổi 1:2019 Công nghệ thông tin — Kỹ thuật bảo mật — Quản lý khóa — Phần 4: Cơ chế dựa trên bí mật yếu — Sửa đổi 1: Thỏa thuận khóa xác thực bằng mật khẩu không cân bằng với hệ thống mật mã dựa trên danh tính (UPAKA-IBC)

- ISO/IEC 11770-4:2017/Sửa đổi 2:2021 Công nghệ thông tin — Kỹ thuật bảo mật — Quản lý khóa — Phần 4: Cơ chế dựa trên bí mật yếu — Sửa đổi 2: Thỏa thuận khóa xác thực bằng mật khẩu chống rò rỉ với các bí mật được lưu trữ bổ sung

- Tiêu chuẩn ISO/IEC 11770-5:2020 Bảo mật thông tin — Quản lý khóa — Phần 5: Quản lý khóa nhóm

- Tiêu chuẩn ISO/IEC 11770-6:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Quản lý khóa — Phần 6: Lấy khóa

- Tiêu chuẩn ISO/IEC 11770-7:2021 Bảo mật thông tin — Quản lý khóa — Phần 7: Trao đổi khóa xác thực dựa trên mật khẩu giữa các miền

- Tiêu chuẩn ISO/IEC 13888-1:2020 Bảo mật thông tin — Không thể chối cãi — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC 13888-2:2010 Công nghệ thông tin — Kỹ thuật bảo mật — Không thể chối cãi — Phần 2: Cơ chế sử dụng kỹ thuật đối xứng

- ISO/IEC 13888-2:2010/Cor 1:2012 Công nghệ thông tin — Kỹ thuật bảo mật — Không thể chối cãi — Phần 2: Cơ chế sử dụng kỹ thuật đối xứng — Sửa lỗi kỹ thuật 1

- Tiêu chuẩn ISO/IEC 13888-3:2020 Bảo mật thông tin — Không thể chối cãi — Phần 3: Cơ chế sử dụng các kỹ thuật bất đối xứng

- Tiêu chuẩn ISO/IEC TR 14516:2002 Công nghệ thông tin — Kỹ thuật bảo mật — Hướng dẫn sử dụng và quản lý dịch vụ của Bên thứ ba đáng tin cậy

- Tiêu chuẩn ISO/IEC 14888-1:2008 Công nghệ thông tin — Kỹ thuật bảo mật — Chữ ký số có phụ lục — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC 14888-2:2008 Công nghệ thông tin — Kỹ thuật bảo mật — Chữ ký số có phụ lục — Phần 2: Cơ chế dựa trên phân tích số nguyên

- ISO/IEC 14888-2:2008/Cor 1:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Chữ ký số có phụ lục — Phần 2: Cơ chế dựa trên phân tích số nguyên — Bản sửa đổi kỹ thuật 1: Theo ISO/IEC 14888-2:2008

- Tiêu chuẩn ISO/IEC 14888-3:2018 Kỹ thuật bảo mật CNTT — Chữ ký số có phụ lục — Phần 3: Cơ chế dựa trên logarit rời rạc

- Tiêu chuẩn ISO/IEC 14888-4:2024 Bảo mật thông tin — Chữ ký số có phụ lục — Phần 4: Cơ chế dựa trên băm có trạng thái

- Tiêu chuẩn ISO/IEC 15408-1:2022 An ninh thông tin, an ninh mạng và bảo vệ quyền riêng tư — Tiêu chí đánh giá an ninh CNTT — Phần 1: Giới thiệu và mô hình chung

- Tiêu chuẩn ISO/IEC 15408-2:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Tiêu chí đánh giá bảo mật CNTT — Phần 2: Các thành phần chức năng bảo mật

- Tiêu chuẩn ISO/IEC 15408-3:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Tiêu chí đánh giá bảo mật CNTT — Phần 3: Các thành phần đảm bảo an ninh

- Tiêu chuẩn ISO/IEC 15408-4:2022 An ninh thông tin, an ninh mạng và bảo vệ quyền riêng tư — Tiêu chí đánh giá an ninh CNTT — Phần 4: Khung để xác định phương pháp và hoạt động đánh giá

- Tiêu chuẩn ISO/IEC 15408-5:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Tiêu chí đánh giá bảo mật CNTT — Phần 5: Các gói yêu cầu bảo mật được xác định trước

- Tiêu chuẩn ISO/IEC TR 15443-1:2012 Công nghệ thông tin — Kỹ thuật bảo mật — Khung đảm bảo bảo mật — Phần 1: Giới thiệu và các khái niệm

- Tiêu chuẩn ISO/IEC TR 15443-2:2012 Công nghệ thông tin — Kỹ thuật bảo mật — Khung đảm bảo bảo mật — Phần 2: Phân tích

- Tiêu chuẩn ISO/IEC TR 15446:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Hướng dẫn sản xuất hồ sơ bảo vệ và mục tiêu bảo mật

- Tiêu chuẩn ISO/IEC 15816:2002 Công nghệ thông tin — Kỹ thuật bảo mật — Đối tượng thông tin bảo mật để kiểm soát truy cập

- Tiêu chuẩn ISO/IEC 15945:2002 Công nghệ thông tin — Kỹ thuật bảo mật — Đặc tả các dịch vụ TTP để hỗ trợ ứng dụng chữ ký số

- Tiêu chuẩn ISO/IEC 15946-1:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Kỹ thuật mật mã dựa trên đường cong elliptic — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC 15946-5:2022 Bảo mật thông tin — Kỹ thuật mã hóa dựa trên đường cong elliptic — Phần 5: Tạo đường cong elliptic

- Tiêu chuẩn ISO/IEC 17825:2024 Công nghệ thông tin — Kỹ thuật bảo mật — Phương pháp thử nghiệm để giảm thiểu các lớp tấn công không xâm lấn vào các mô-đun mật mã

- Tiêu chuẩn ISO/IEC 17922:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Khung xác thực sinh trắc học từ xa sử dụng mô-đun bảo mật phần cứng sinh trắc học

- Tiêu chuẩn ISO/IEC 18014-1:2008 Công nghệ thông tin — Kỹ thuật bảo mật — Dịch vụ đóng dấu thời gian — Phần 1: Khung

- Tiêu chuẩn ISO/IEC 18014-2:2021 Bảo mật thông tin — Dịch vụ đóng dấu thời gian — Phần 2: Cơ chế tạo ra mã thông báo độc lập

- Tiêu chuẩn ISO/IEC 18014-3:2009 Công nghệ thông tin — Kỹ thuật bảo mật — Dịch vụ đóng dấu thời gian — Phần 3: Cơ chế tạo mã thông báo được liên kết

- Tiêu chuẩn ISO/IEC 18014-4:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Dịch vụ đóng dấu thời gian — Phần 4: Khả năng truy xuất nguồn thời gian

- Tiêu chuẩn ISO/IEC 18031:2011 Công nghệ thông tin — Kỹ thuật bảo mật — Tạo bit ngẫu nhiên

- ISO/IEC 18031:2011/Sửa đổi 1:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Tạo bit ngẫu nhiên — Sửa đổi 1: Tạo bit ngẫu nhiên xác định

- ISO/IEC 18031:2011/Cor 1:2014 Công nghệ thông tin — Kỹ thuật bảo mật — Tạo bit ngẫu nhiên — Bản sửa lỗi kỹ thuật 1

- Tiêu chuẩn ISO/IEC 18032:2020 Bảo mật thông tin — Tạo số nguyên tố

- Tiêu chuẩn ISO/IEC 18033-1:2021 Bảo mật thông tin — Thuật toán mã hóa — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC 18033-2:2006 Công nghệ thông tin — Kỹ thuật bảo mật — Thuật toán mã hóa — Phần 2: Mã hóa bất đối xứng

- ISO/IEC 18033-2:2006/Sửa đổi 1:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Thuật toán mã hóa — Phần 2: Mã hóa bất đối xứng — Sửa đổi 1: FACE

- Tiêu chuẩn ISO/IEC 18033-3:2010 Công nghệ thông tin — Kỹ thuật bảo mật — Thuật toán mã hóa — Phần 3: Mã khối

- ISO/IEC 18033-3:2010/Sửa đổi 1:2021 Công nghệ thông tin — Kỹ thuật bảo mật — Thuật toán mã hóa — Phần 3: Mã khối — Sửa đổi 1: SM4

- Tiêu chuẩn ISO/IEC 18033-4:2011 Công nghệ thông tin — Kỹ thuật bảo mật — Thuật toán mã hóa — Phần 4: Mã hóa luồng

- ISO/IEC 18033-4:2011/Sửa đổi 1:2020 Công nghệ thông tin — Kỹ thuật bảo mật — Thuật toán mã hóa — Phần 4: Mã hóa luồng — Sửa đổi 1: ZUC

- Tiêu chuẩn ISO/IEC 18033-5:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Thuật toán mã hóa — Phần 5: Mã hóa dựa trên danh tính

- ISO/IEC 18033-5:2015/Sửa đổi 1:2021 Công nghệ thông tin — Kỹ thuật bảo mật — Thuật toán mã hóa — Phần 5: Mã hóa dựa trên danh tính — Sửa đổi 1: Cơ chế SM9

- Tiêu chuẩn ISO/IEC 18033-6:2019 Kỹ thuật bảo mật CNTT — Thuật toán mã hóa — Phần 6: Mã hóa đồng cấu

- Tiêu chuẩn ISO/IEC 18033-7:2022 Bảo mật thông tin — Thuật toán mã hóa — Phần 7: Mã khối có thể điều chỉnh

- Tiêu chuẩn ISO/IEC 18045:2022 An ninh thông tin, an ninh mạng và bảo vệ quyền riêng tư — Tiêu chí đánh giá an ninh CNTT — Phương pháp đánh giá an ninh CNTT

- Tiêu chuẩn ISO/IEC 18367:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Kiểm tra sự phù hợp của thuật toán mã hóa và cơ chế bảo mật

- Tiêu chuẩn ISO/IEC 18370-1:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Chữ ký số ẩn — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC 18370-2:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Chữ ký số ẩn — Phần 2: Cơ chế dựa trên logarit rời rạc

- Tiêu chuẩn ISO/IEC 19086-4:2019 Điện toán đám mây — Khung thỏa thuận mức dịch vụ (SLA) — Phần 4: Các thành phần bảo mật và bảo vệ PII

- Tiêu chuẩn ISO/IEC TS 19249:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Danh mục các nguyên tắc thiết kế và kiến trúc cho các sản phẩm, hệ thống và ứng dụng bảo mật

- Tiêu chuẩn ISO/IEC 19592-1:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Chia sẻ bí mật — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC 19592-2:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Chia sẻ bí mật — Phần 2: Cơ chế cơ bản

- Tiêu chuẩn ISO/IEC TS 19608:2018 Hướng dẫn phát triển các yêu cầu chức năng về bảo mật và quyền riêng tư dựa trên ISO/IEC 15408

- Tiêu chuẩn ISO/IEC 19772:2020 Bảo mật thông tin — Mã hóa xác thực

- Tiêu chuẩn ISO/IEC 19790:2012 Công nghệ thông tin — Kỹ thuật bảo mật — Yêu cầu bảo mật cho các mô-đun mật mã

- Tiêu chuẩn ISO/IEC TR 19791:2010 Công nghệ thông tin — Kỹ thuật bảo mật — Đánh giá bảo mật hệ thống hoạt động

- Tiêu chuẩn ISO/IEC 19792:2009 Công nghệ thông tin — Kỹ thuật bảo mật — Đánh giá bảo mật sinh trắc học

- Tiêu chuẩn ISO/IEC 19896-1:2018 Kỹ thuật bảo mật CNTT — Yêu cầu về năng lực đối với người kiểm tra và đánh giá bảo mật thông tin — Phần 1: Giới thiệu, khái niệm và yêu cầu chung

- Tiêu chuẩn ISO/IEC 19896-2:2018 Kỹ thuật bảo mật CNTT — Yêu cầu về năng lực đối với người kiểm tra và đánh giá bảo mật thông tin — Phần 2: Yêu cầu về kiến thức, kỹ năng và hiệu quả đối với người kiểm tra ISO/IEC 19790

- Tiêu chuẩn ISO/IEC 19896-3:2018 Kỹ thuật bảo mật CNTT — Yêu cầu về năng lực đối với người kiểm tra và đánh giá bảo mật thông tin — Phần 3: Yêu cầu về kiến thức, kỹ năng và hiệu quả đối với người đánh giá ISO/IEC 15408

- Tiêu chuẩn ISO/IEC 19989-1:2020 Bảo mật thông tin — Tiêu chí và phương pháp đánh giá bảo mật của hệ thống sinh trắc học — Phần 1: Khung

- Tiêu chuẩn ISO/IEC 19989-2:2020 Bảo mật thông tin — Tiêu chí và phương pháp đánh giá bảo mật của hệ thống sinh trắc học — Phần 2: Hiệu suất nhận dạng sinh trắc học

- Tiêu chuẩn ISO/IEC 19989-3:2020 Bảo mật thông tin — Tiêu chí và phương pháp đánh giá bảo mật của hệ thống sinh trắc học — Phần 3: Phát hiện tấn công trình bày

- Tiêu chuẩn ISO/IEC TR 20004:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Tinh chỉnh phân tích lỗ hổng phần mềm theo ISO/IEC 15408 và ISO/IEC 18045

- Tiêu chuẩn ISO/IEC 20008-1:2013 Công nghệ thông tin — Kỹ thuật bảo mật — Chữ ký số ẩn danh — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC 20008-2:2013 Công nghệ thông tin — Kỹ thuật bảo mật — Chữ ký số ẩn danh — Phần 2: Cơ chế sử dụng khóa công khai nhóm

- ISO/IEC 20008-2:2013/Sửa đổi 1:2021 Công nghệ thông tin — Kỹ thuật bảo mật — Chữ ký số ẩn danh — Phần 2: Cơ chế sử dụng khóa công khai nhóm — Sửa đổi 1

- ISO/IEC 20008-2:2013/Sửa đổi 2:2023 Công nghệ thông tin — Kỹ thuật bảo mật — Chữ ký số ẩn danh — Phần 2: Cơ chế sử dụng khóa công khai nhóm — Sửa đổi 2

- Tiêu chuẩn ISO/IEC 20009-1:2013 Công nghệ thông tin — Kỹ thuật bảo mật — Xác thực thực thể ẩn danh — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC 20009-2:2013 Công nghệ thông tin — Kỹ thuật bảo mật — Xác thực thực thể ẩn danh — Phần 2: Cơ chế dựa trên chữ ký sử dụng khóa công khai nhóm

- Tiêu chuẩn ISO/IEC 20009-3:2022 Bảo mật thông tin — Xác thực thực thể ẩn danh — Phần 3: Cơ chế dựa trên chữ ký ẩn

- Tiêu chuẩn ISO/IEC 20009-4:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Xác thực thực thể ẩn danh — Phần 4: Cơ chế dựa trên bí mật yếu

- Tiêu chuẩn ISO/IEC 20085-1:2019 Kỹ thuật bảo mật CNTT — Yêu cầu về công cụ kiểm tra và phương pháp hiệu chuẩn công cụ kiểm tra để sử dụng trong việc kiểm tra các kỹ thuật giảm thiểu tấn công không xâm lấn trong các mô-đun mật mã — Phần 1: Công cụ và kỹ thuật kiểm tra

- Tiêu chuẩn ISO/IEC 20085-2:2020 Kỹ thuật bảo mật CNTT — Yêu cầu về công cụ kiểm tra và phương pháp hiệu chuẩn công cụ kiểm tra để sử dụng trong việc kiểm tra các kỹ thuật giảm thiểu tấn công không xâm lấn trong các mô-đun mật mã — Phần 2: Phương pháp và thiết bị hiệu chuẩn kiểm tra

- Tiêu chuẩn ISO/IEC TS 20540:2018 Công nghệ thông tin — Kỹ thuật bảo mật — Kiểm tra các mô-đun mật mã trong môi trường hoạt động của chúng

- Tiêu chuẩn ISO/IEC 20543:2019 Công nghệ thông tin — Kỹ thuật bảo mật — Phương pháp thử nghiệm và phân tích cho các bộ tạo bit ngẫu nhiên trong ISO/IEC 19790 và ISO/IEC 15408

- Tiêu chuẩn ISO/IEC 20547-4:2020 Công nghệ thông tin — Kiến trúc tham chiếu dữ liệu lớn — Phần 4: Bảo mật và quyền riêng tư

- Tiêu chuẩn ISO/IEC 20889:2018 Thuật ngữ và phân loại kỹ thuật xóa nhận dạng dữ liệu nâng cao quyền riêng tư

- Tiêu chuẩn ISO/IEC 20897-1:2020 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Các chức năng không thể sao chép vật lý — Phần 1: Yêu cầu bảo mật

- Tiêu chuẩn ISO/IEC 20897-2:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Các chức năng không thể sao chép vật lý — Phần 2: Phương pháp thử nghiệm và đánh giá

- Tiêu chuẩn ISO/IEC 21827:2008 Công nghệ thông tin — Kỹ thuật bảo mật — Kỹ thuật bảo mật hệ thống — Mô hình năng lực trưởng thành® (SSE-CMM®)

- Tiêu chuẩn ISO/IEC 21878:2018 Công nghệ thông tin — Kỹ thuật bảo mật — Hướng dẫn bảo mật cho thiết kế và triển khai máy chủ ảo hóa

- Tiêu chuẩn ISO/IEC TR 22216:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Các khái niệm và thay đổi mới trong ISO/IEC 15408:2022 và ISO/IEC 18045:2022

- Tiêu chuẩn ISO/IEC 23264-1:2021 Bảo mật thông tin — Biên tập dữ liệu xác thực — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC 23264-2:2024 Bảo mật thông tin — Biên tập dữ liệu xác thực — Phần 2: Các lược đồ chữ ký có thể biên tập dựa trên cơ chế bất đối xứng

- Tiêu chuẩn ISO/IEC TS 23532-1:2021 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Yêu cầu về năng lực của phòng thử nghiệm và đánh giá bảo mật CNTT — Phần 1: Đánh giá cho ISO/IEC 15408

- Tiêu chuẩn ISO/IEC TS 23532-2:2021 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Yêu cầu về năng lực của phòng thử nghiệm và đánh giá bảo mật CNTT — Phần 2: Thử nghiệm theo ISO/IEC 19790

- Tiêu chuẩn ISO/IEC 23837-1:2023 Bảo mật thông tin — Yêu cầu bảo mật, phương pháp thử nghiệm và đánh giá cho phân phối khóa lượng tử — Phần 1: Yêu cầu

- Tiêu chuẩn ISO/IEC 23837-2:2023 Bảo mật thông tin — Yêu cầu bảo mật, phương pháp thử nghiệm và đánh giá cho phân phối khóa lượng tử — Phần 2: Phương pháp đánh giá và thử nghiệm

- Tiêu chuẩn ISO/IEC 24392:2023 An ninh mạng — Mô hình tham chiếu an ninh cho nền tảng internet công nghiệp (SRM-IIP)

- Tiêu chuẩn ISO/IEC TS 24462:2024 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Các khối xây dựng Ontology để đánh giá rủi ro và bảo mật

- Tiêu chuẩn ISO/IEC TR 24485:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Các kỹ thuật bảo mật — Thuộc tính bảo mật và các biện pháp thực hành tốt nhất để kiểm tra và đánh giá mật mã hộp trắng

- Tiêu chuẩn ISO/IEC 24745:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Bảo vệ thông tin sinh trắc học

- Tiêu chuẩn ISO/IEC 24759:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Yêu cầu thử nghiệm đối với mô-đun mật mã

- Tiêu chuẩn ISO/IEC 24760-1:2019 Bảo mật và quyền riêng tư CNTT — Một khuôn khổ để quản lý danh tính — Phần 1: Thuật ngữ và khái niệm

- ISO/IEC 24760-1:2019/Sửa đổi 1:2023 Bảo mật và quyền riêng tư CNTT — Một khuôn khổ cho quản lý danh tính — Phần 1: Thuật ngữ và khái niệm — Sửa đổi 1

- Tiêu chuẩn ISO/IEC 24760-2:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Khung quản lý danh tính — Phần 2: Kiến trúc tham chiếu và yêu cầu

- Tiêu chuẩn ISO/IEC 24760-3:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Khung quản lý danh tính — Phần 3: Thực hành

- ISO/IEC 24760-3:2016/Sửa đổi 1:2023 Công nghệ thông tin — Kỹ thuật bảo mật — Khung quản lý danh tính — Phần 3: Thực hành — Sửa đổi 1: Quy trình vòng đời thông tin danh tính

- Tiêu chuẩn ISO/IEC 24761:2019 Công nghệ thông tin — Kỹ thuật bảo mật — Bối cảnh xác thực cho sinh trắc học

- Tiêu chuẩn ISO/IEC 27000:2018 Công nghệ thông tin — Kỹ thuật bảo mật — Hệ thống quản lý bảo mật thông tin — Tổng quan và từ vựng

- Tiêu chuẩn ISO/IEC 27001:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Hệ thống quản lý bảo mật thông tin — Yêu cầu

- ISO/IEC 27001:2022/Sửa đổi 1:2024 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Hệ thống quản lý bảo mật thông tin — Yêu cầu — Tu chính án 1: Thay đổi hành động vì khí hậu

- Tiêu chuẩn ISO/IEC 27002:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Kiểm soát bảo mật thông tin

- Tiêu chuẩn ISO/IEC 27003:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Hệ thống quản lý bảo mật thông tin — Hướng dẫn

- Tiêu chuẩn ISO/IEC 27004:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Quản lý bảo mật thông tin — Giám sát, đo lường, phân tích và đánh giá

- Tiêu chuẩn ISO/IEC 27005:2022 An ninh thông tin, an ninh mạng và bảo vệ quyền riêng tư — Hướng dẫn quản lý rủi ro an ninh thông tin

- Tiêu chuẩn ISO/IEC 27006-1:2024 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Yêu cầu đối với các tổ chức cung cấp dịch vụ kiểm toán và chứng nhận hệ thống quản lý bảo mật thông tin — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC TS 27006-2:2021 Yêu cầu đối với các cơ quan cung cấp dịch vụ kiểm toán và chứng nhận hệ thống quản lý an ninh thông tin — Phần 2: Hệ thống quản lý thông tin riêng tư

- Tiêu chuẩn ISO/IEC 27007:2020 An ninh thông tin, an ninh mạng và bảo vệ quyền riêng tư — Hướng dẫn kiểm toán hệ thống quản lý an ninh thông tin

- Tiêu chuẩn ISO/IEC TS 27008:2019 Công nghệ thông tin — Kỹ thuật bảo mật — Hướng dẫn đánh giá các biện pháp kiểm soát bảo mật thông tin

- Tiêu chuẩn ISO/IEC 27010:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Quản lý bảo mật thông tin cho truyền thông liên ngành và liên tổ chức

- Tiêu chuẩn ISO/IEC 27011:2024 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Các biện pháp kiểm soát bảo mật thông tin dựa trên ISO/IEC 27002 dành cho các tổ chức viễn thông

- Tiêu chuẩn ISO/IEC 27013:2021 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Hướng dẫn về việc triển khai tích hợp ISO/IEC 27001 và ISO/IEC 20000-1

- Tiêu chuẩn ISO/IEC 27014:2020 An ninh thông tin, an ninh mạng và bảo vệ quyền riêng tư — Quản trị an ninh thông tin

- Tiêu chuẩn ISO/IEC TR 27016:2014 Công nghệ thông tin — Kỹ thuật bảo mật — Quản lý bảo mật thông tin — Kinh tế tổ chức

- Tiêu chuẩn ISO/IEC 27017:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Bộ quy tắc thực hành kiểm soát bảo mật thông tin dựa trên ISO/IEC 27002 cho dịch vụ đám mây

- Tiêu chuẩn ISO/IEC 27018:2019 Công nghệ thông tin — Kỹ thuật bảo mật — Bộ quy tắc thực hành bảo vệ thông tin nhận dạng cá nhân (PII) trong các đám mây công cộng hoạt động như bộ xử lý PII

- Tiêu chuẩn ISO/IEC 27019:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Kiểm soát bảo mật thông tin cho ngành công nghiệp tiện ích năng lượng

- Tiêu chuẩn ISO/IEC 27021:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Yêu cầu năng lực đối với các chuyên gia hệ thống quản lý bảo mật thông tin

- ISO/IEC 27021:2017/Sửa đổi 1:2021 Công nghệ thông tin — Kỹ thuật bảo mật — Yêu cầu về năng lực đối với các chuyên gia hệ thống quản lý bảo mật thông tin — Sửa đổi 1: Thêm các điều khoản hoặc điều khoản phụ của ISO/IEC 27001:2013 vào các yêu cầu về năng lực

- Tiêu chuẩn ISO/IEC TS 27022:2021 Công nghệ thông tin — Hướng dẫn về quy trình hệ thống quản lý an ninh thông tin

- Tiêu chuẩn ISO/IEC 27031:2011 Công nghệ thông tin — Kỹ thuật bảo mật — Hướng dẫn về sự sẵn sàng của công nghệ thông tin và truyền thông cho tính liên tục của hoạt động kinh doanh

- Tiêu chuẩn ISO/IEC 27032:2023 An ninh mạng — Hướng dẫn về an ninh Internet

- Tiêu chuẩn ISO/IEC 27033-1:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật mạng — Phần 1: Tổng quan và khái niệm

- Tiêu chuẩn ISO/IEC 27033-2:2012 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật mạng — Phần 2: Hướng dẫn thiết kế và triển khai bảo mật mạng

- Tiêu chuẩn ISO/IEC 27033-3:2010 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật mạng — Phần 3: Các tình huống mạng tham chiếu — Các mối đe dọa, kỹ thuật thiết kế và các vấn đề kiểm soát

- Tiêu chuẩn ISO/IEC 27033-4:2014 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật mạng — Phần 4: Bảo mật thông tin liên lạc giữa các mạng bằng cách sử dụng cổng bảo mật

- Tiêu chuẩn ISO/IEC 27033-5:2013 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật mạng — Phần 5: Bảo mật thông tin liên lạc qua mạng bằng Mạng riêng ảo (VPN)

- Tiêu chuẩn ISO/IEC 27033-6:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật mạng — Phần 6: Bảo mật truy cập mạng IP không dây

- Tiêu chuẩn ISO/IEC 27033-7:2023 Công nghệ thông tin – An ninh mạng – Phần 7: Hướng dẫn bảo mật ảo hóa mạng

- Tiêu chuẩn ISO/IEC 27034-1:2011 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật ứng dụng — Phần 1: Tổng quan và khái niệm

- ISO/IEC 27034-1:2011/Cor 1:2014 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật ứng dụng — Phần 1: Tổng quan và khái niệm — Bản sửa lỗi kỹ thuật 1

- Tiêu chuẩn ISO/IEC 27034-2:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật ứng dụng — Phần 2: Khung chuẩn mực của tổ chức

- Tiêu chuẩn ISO/IEC 27034-3:2018 Công nghệ thông tin — Bảo mật ứng dụng — Phần 3: Quy trình quản lý bảo mật ứng dụng

- Tiêu chuẩn ISO/IEC 27034-5:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật ứng dụng — Phần 5: Giao thức và kiểm soát bảo mật ứng dụng cấu trúc dữ liệu

- Tiêu chuẩn ISO/IEC 27034-6:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật ứng dụng — Phần 6: Nghiên cứu tình huống

- Tiêu chuẩn ISO/IEC 27034-7:2018 Công nghệ thông tin — Bảo mật ứng dụng — Phần 7: Khung dự đoán đảm bảo

- Tiêu chuẩn ISO/IEC TS 27034-5-1:2018 Công nghệ thông tin — Bảo mật ứng dụng — Phần 5-1: Giao thức và kiểm soát bảo mật ứng dụng cấu trúc dữ liệu, lược đồ XML

- Tiêu chuẩn ISO/IEC 27035-1:2023 Công nghệ thông tin — Quản lý sự cố an ninh thông tin — Phần 1: Nguyên tắc và quy trình

- Tiêu chuẩn ISO/IEC 27035-2:2023 Công nghệ thông tin — Quản lý sự cố an ninh thông tin — Phần 2: Hướng dẫn lập kế hoạch và chuẩn bị ứng phó sự cố

- Tiêu chuẩn ISO/IEC 27035-3:2020 Công nghệ thông tin — Quản lý sự cố an ninh thông tin — Phần 3: Hướng dẫn hoạt động ứng phó sự cố ICT

- Tiêu chuẩn ISO/IEC 27036-1:2021 An ninh mạng — Mối quan hệ với nhà cung cấp — Phần 1: Tổng quan và các khái niệm

- Tiêu chuẩn ISO/IEC 27036-2:2022 An ninh mạng — Mối quan hệ với nhà cung cấp — Phần 2: Yêu cầu

- Tiêu chuẩn ISO/IEC 27036-3:2023 An ninh mạng — Mối quan hệ với nhà cung cấp — Phần 3: Hướng dẫn về bảo mật chuỗi cung ứng phần cứng, phần mềm và dịch vụ

- Tiêu chuẩn ISO/IEC 27036-4:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật thông tin cho mối quan hệ với nhà cung cấp — Phần 4: Hướng dẫn bảo mật dịch vụ đám mây

- Tiêu chuẩn ISO/IEC 27037:2012 Công nghệ thông tin — Kỹ thuật bảo mật — Hướng dẫn nhận dạng, thu thập, tiếp nhận và bảo quản bằng chứng số

- Tiêu chuẩn ISO/IEC 27038:2014 Công nghệ thông tin — Kỹ thuật bảo mật — Đặc điểm kỹ thuật cho biên tập kỹ thuật số

- Tiêu chuẩn ISO/IEC 27039:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Lựa chọn, triển khai và vận hành hệ thống phát hiện và ngăn chặn xâm nhập (IDPS)

- Tiêu chuẩn ISO/IEC 27040:2024 Công nghệ thông tin — Kỹ thuật bảo mật — Bảo mật lưu trữ

- Tiêu chuẩn ISO/IEC 27041:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Hướng dẫn đảm bảo tính phù hợp và đầy đủ của phương pháp điều tra sự cố

- Tiêu chuẩn ISO/IEC 27042:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Hướng dẫn phân tích và diễn giải bằng chứng số

- Tiêu chuẩn ISO/IEC 27043:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Nguyên tắc và quy trình điều tra sự cố

- Tiêu chuẩn ISO/IEC 27050-1:2019 Công nghệ thông tin — Khám phá điện tử — Phần 1: Tổng quan và khái niệm

- Tiêu chuẩn ISO/IEC 27050-2:2018 Công nghệ thông tin — Khám phá điện tử — Phần 2: Hướng dẫn quản lý và điều hành khám phá điện tử

- Tiêu chuẩn ISO/IEC 27050-3:2020 Công nghệ thông tin — Khám phá điện tử — Phần 3: Bộ quy tắc thực hành cho khám phá điện tử

- Tiêu chuẩn ISO/IEC 27050-4:2021 Công nghệ thông tin — Khám phá điện tử — Phần 4: Sẵn sàng về mặt kỹ thuật

- Tiêu chuẩn ISO/IEC 27070:2021 Công nghệ thông tin — Kỹ thuật bảo mật — Yêu cầu thiết lập gốc tin cậy ảo hóa

- Tiêu chuẩn ISO/IEC 27071:2023 An ninh mạng — Khuyến nghị bảo mật để thiết lập kết nối đáng tin cậy giữa các thiết bị và dịch vụ

- Tiêu chuẩn ISO/IEC 27099:2022 Công nghệ thông tin — Cơ sở hạ tầng khóa công khai — Thực hành và khuôn khổ chính sách

- Tiêu chuẩn ISO/IEC TS 27100:2020 Công nghệ thông tin — An ninh mạng — Tổng quan và khái niệm

- Tiêu chuẩn ISO/IEC 27102:2019 Quản lý an ninh thông tin — Hướng dẫn bảo hiểm mạng

- Tiêu chuẩn ISO/IEC TR 27103:2018 Công nghệ thông tin — Kỹ thuật bảo mật — An ninh mạng và Tiêu chuẩn ISO và IEC

- Tiêu chuẩn ISO/IEC TS 27110:2021 Công nghệ thông tin, an ninh mạng và bảo vệ quyền riêng tư — Hướng dẫn phát triển khuôn khổ an ninh mạng

- Tiêu chuẩn ISO/IEC 27400:2022 An ninh mạng — Bảo mật và quyền riêng tư IoT — Hướng dẫn

- Tiêu chuẩn ISO/IEC 27402:2023 An ninh mạng — Bảo mật và quyền riêng tư của IoT — Yêu cầu cơ bản về thiết bị

- Tiêu chuẩn ISO/IEC 27403:2024 An ninh mạng – Bảo mật và quyền riêng tư IoT – Hướng dẫn cho IoT-domotics

- Tiêu chuẩn ISO/IEC TR 27550:2019 Công nghệ thông tin — Kỹ thuật bảo mật — Kỹ thuật bảo mật cho các quy trình vòng đời hệ thống

- Tiêu chuẩn ISO/IEC 27551:2021 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Yêu cầu đối với xác thực thực thể không liên kết dựa trên thuộc tính

- Tiêu chuẩn ISO/IEC 27553-1:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Yêu cầu về bảo mật và quyền riêng tư để xác thực bằng sinh trắc học trên thiết bị di động — Phần 1: Chế độ cục bộ

- Tiêu chuẩn ISO/IEC 27554:2024 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Ứng dụng ISO 31000 để đánh giá rủi ro liên quan đến danh tính

- Tiêu chuẩn ISO/IEC 27555:2021 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Hướng dẫn xóa thông tin nhận dạng cá nhân

- Tiêu chuẩn ISO/IEC 27556:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Khung quản lý tùy chọn quyền riêng tư lấy người dùng làm trung tâm

- Tiêu chuẩn ISO/IEC 27557:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Ứng dụng ISO 31000:2018 để quản lý rủi ro quyền riêng tư của tổ chức

- Tiêu chuẩn ISO/IEC 27559:2022 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư – Khung xóa nhận dạng dữ liệu nâng cao quyền riêng tư

- Tiêu chuẩn ISO/IEC TS 27560:2023 Công nghệ bảo mật — Cấu trúc thông tin hồ sơ đồng ý

- Tiêu chuẩn ISO/IEC 27561:2024 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Mô hình vận hành quyền riêng tư và phương pháp kỹ thuật (POMME)

- Tiêu chuẩn ISO/IEC TR 27563:2023 Bảo mật và quyền riêng tư trong các trường hợp sử dụng trí tuệ nhân tạo — Các biện pháp thực hành tốt nhất

- Tiêu chuẩn ISO/IEC TS 27570:2021 Bảo vệ quyền riêng tư — Hướng dẫn về quyền riêng tư cho các thành phố thông minh

- Tiêu chuẩn ISO/IEC 27701:2019 Kỹ thuật bảo mật — Mở rộng ISO/IEC 27001 và ISO/IEC 27002 để quản lý thông tin riêng tư — Yêu cầu và hướng dẫn

- Tiêu chuẩn ISO/IEC TS 29003:2018 Công nghệ thông tin — Kỹ thuật bảo mật — Xác minh danh tính

- Tiêu chuẩn ISO/IEC 29100:2024 Công nghệ thông tin — Kỹ thuật bảo mật — Khung bảo mật

- Tiêu chuẩn ISO/IEC 29101:2018 Công nghệ thông tin — Kỹ thuật bảo mật — Khung kiến trúc bảo mật

- Tiêu chuẩn ISO/IEC 29115:2013 Công nghệ thông tin — Kỹ thuật bảo mật — Khung đảm bảo xác thực thực thể

- Tiêu chuẩn ISO/IEC 29128-1:2023 Bảo mật thông tin, an ninh mạng và bảo vệ quyền riêng tư — Xác minh các giao thức mật mã — Phần 1: Khung

- Tiêu chuẩn ISO/IEC 29134:2023 Công nghệ thông tin — Kỹ thuật bảo mật — Hướng dẫn đánh giá tác động quyền riêng tư

- Tiêu chuẩn ISO/IEC 29146:2024 Công nghệ thông tin — Kỹ thuật bảo mật — Một khuôn khổ cho quản lý truy cập

- Tiêu chuẩn ISO/IEC 29147:2018 Công nghệ thông tin — Kỹ thuật bảo mật — Tiết lộ lỗ hổng

- Tiêu chuẩn ISO/IEC TR 29149:2012 Công nghệ thông tin — Kỹ thuật bảo mật — Các biện pháp thực hành tốt nhất để cung cấp và sử dụng dịch vụ đóng dấu thời gian

- Tiêu chuẩn ISO/IEC 29150:2011 Công nghệ thông tin — Kỹ thuật bảo mật — Signcryption

- ISO/IEC 29150:2011/Cor 1:2014 Công nghệ thông tin — Kỹ thuật bảo mật — Signcryption — Bản sửa lỗi kỹ thuật 1

- Tiêu chuẩn ISO/IEC 29151:2017 Công nghệ thông tin — Kỹ thuật bảo mật — Bộ quy tắc thực hành bảo vệ thông tin nhận dạng cá nhân

- Tiêu chuẩn ISO/IEC 29184:2020 Công nghệ thông tin — Thông báo về quyền riêng tư trực tuyến và sự đồng ý

- Tiêu chuẩn ISO/IEC 29190:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Mô hình đánh giá năng lực bảo mật

- Tiêu chuẩn ISO/IEC 29191:2012 Công nghệ thông tin — Kỹ thuật bảo mật — Yêu cầu đối với xác thực một phần ẩn danh, một phần không thể liên kết.

- Tiêu chuẩn ISO/IEC 29192-1:2012 Công nghệ thông tin — Kỹ thuật bảo mật — Mật mã nhẹ — Phần 1: Tổng quan

- Tiêu chuẩn ISO/IEC 29192-2:2019 Bảo mật thông tin — Mật mã nhẹ — Phần 2: Mã khối

- Tiêu chuẩn ISO/IEC 29192-3:2012 Công nghệ thông tin — Kỹ thuật bảo mật — Mật mã nhẹ — Phần 3: Mã hóa luồng

- Tiêu chuẩn ISO/IEC 29192-4:2013 Công nghệ thông tin — Kỹ thuật bảo mật — Mật mã nhẹ — Phần 4: Cơ chế sử dụng kỹ thuật bất đối xứng

- ISO/IEC 29192-4:2013/Sửa đổi 1:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Mật mã nhẹ — Phần 4: Cơ chế sử dụng kỹ thuật bất đối xứng — Sửa đổi 1

- Tiêu chuẩn ISO/IEC 29192-5:2016 Công nghệ thông tin — Kỹ thuật bảo mật — Mật mã nhẹ — Phần 5: Hàm băm

- Tiêu chuẩn ISO/IEC 29192-6:2019 Công nghệ thông tin — Mật mã nhẹ — Phần 6: Mã xác thực tin nhắn (MAC)

- Tiêu chuẩn ISO/IEC 29192-7:2019 Bảo mật thông tin — Mật mã nhẹ — Phần 7: Giao thức xác thực phát sóng

- Tiêu chuẩn ISO/IEC 29192-8:2022 Bảo mật thông tin — Mật mã nhẹ — Phần 8: Mã hóa xác thực

- Tiêu chuẩn ISO/IEC TS 30104:2015 Công nghệ thông tin — Kỹ thuật bảo mật — Tấn công bảo mật vật lý, Kỹ thuật giảm thiểu và Yêu cầu bảo mật

- Tiêu chuẩn ISO/IEC 30111:2019 Công nghệ thông tin — Kỹ thuật bảo mật — Quy trình xử lý lỗ hổng

Triển khai hệ thống quản lý an ninh thông tin ISO/IEC 27001

Áp dụng hiểu biết sâu sắc về ISO/IEC 27001 và cung cấp cho nhóm của bạn các kỹ năng để quản lý và kiểm tra Hệ thống quản lý bảo mật thông tin (ISMS).

- Giai đoạn 1: Khởi động hành trình với việc nghiên cứu sâu về tiêu chuẩn ISO 27001.

- Giai đoạn 2: Triển khai thực tiễn hệ thống quản lý an ninh thông tin ISO/IEC 27001 vào hoạt động của doanh nghiệp. Tham gia các khóa đào tạo ISO/IEC 27001 trang bị cho nhóm của bạn các kỹ năng và kiến thức để triển khai hệ thống quản lý bảo mật thông tin

- Giai đoạn 3: Chứng nhận ISO/IEC 27001 nhận đánh giá độc lập và nhận chứng nhận cho hệ thống quản lý bảo mật thông tin của bạn. Bắt đầu ngay hôm nay

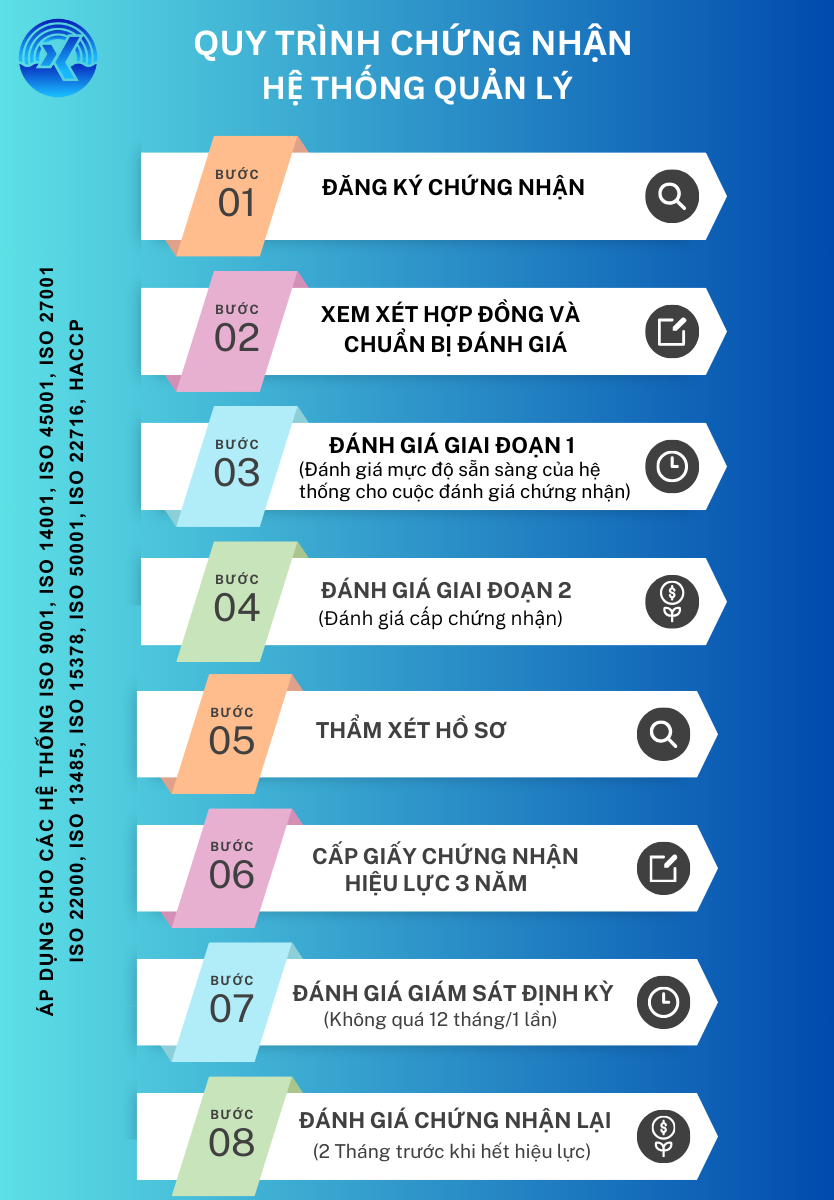

Quy trình chứng nhận ISO 27001: 2022 - Hệ thống quản lý an ninh thông tin

Dù tổ chức của bạn đang ở giai đoạn nào trên hành trình quản lý an toàn thông tin, chúng tôi đều có thể giúp bạn tiến triển. Để đạt chứng nhận ISO 27001 doanh nghiệp bạn sẽ trải qua quy trình 8 bước như sau:

Bước 1 - Đăng ký chứng nhận tiêu chuẩn ISO 27001

Bước 2 - Xem xét hợp đồng và chuẩn bị đánh giá ISO 27001

Bước 3 - Đánh giá giai đoạn 1 (Đánh giá mức độ sẵn sàng của hệ thống cho cuộc đánh giá chứng nhận)

Bước 4 - Đánh giá giai đoạn 2 (Đánh giá chứng nhận)

Bước 5 - Thẩm xét hồ sơ, tài liệu, quy trình ISO 27001

Bước 6 - Cấp giấy chứng nhận ISO 27001 (có hiệu lực 03 năm)

Bước 7 - Đánh giá giám sát định kỳ ISO 27001 (Không quá 12 tháng/lần)

Bước 8 - Đánh giá tái chứng nhận ISO 27001 (2 tháng trước khi hết hiệu lực)

Hãy làm việc cùng OMX trên hành trình đạt chứng nhận ISO 27001. Liên hệ báo giá

Giải pháp chuyển đổi số ISO 27001 giúp doanh nghiệp bảo vệ thông tin nhạy cảm, đảm bảo an toàn dữ liệu và tuân thủ các yêu cầu bảo mật quốc tế thông qua hệ thống quản lý an ninh thông tin (ISMS) hiệu quả và hiện đại.

Khám phá ứng dụng ISO 27001 theo từng lĩnh vực cụ thể

ISO có một loạt các tiêu chuẩn cho hệ thống quản lý an toàn thông tin dựa trên ISO 27001 và được điều chỉnh cho các ngành và lĩnh vực cụ thể. Bao gồm:

- Tiêu chuẩn ISO 13485:2016 Thiết bị y tế — Hệ thống quản lý chất lượng — Yêu cầu cho mục đích quản lý

- Tiêu chuẩn ISO/TS 54001:2019 Hệ thống quản lý chất lượng — Các yêu cầu cụ thể đối với việc áp dụng ISO 9001:2015 cho các tổ chức bầu cử ở mọi cấp chính quyền

- Tiêu chuẩn ISO 18091:2019 Hệ thống quản lý chất lượng – Hướng dẫn áp dụng ISO 9001 trong chính quyền địa phương

- Tiêu chuẩn ISO 22163:2023 Ứng dụng đường sắt — Hệ thống quản lý chất lượng đường sắt — ISO 9001:2015 và các yêu cầu cụ thể để áp dụng trong lĩnh vực đường sắt

- Tiêu chuẩn ISO 29001:2020 Ngành công nghiệp dầu mỏ, hóa dầu và khí đốt tự nhiên — Hệ thống quản lý chất lượng theo từng ngành — Yêu cầu đối với các tổ chức cung cấp sản phẩm và dịch vụ

- Tiêu chuẩn ISO/IEC/IEEE 90003:2018 Kỹ thuật phần mềm — Hướng dẫn áp dụng ISO 9001:2015 vào phần mềm máy tính